5 mecanismos básicos de seguridad para APIs REST públicas y las alternativas que puedes implementar en Azure

5 mecanismos básicos de seguridad para APIs REST públicas y las alternativas que puedes implementar en Azure

Como desarrollador de software, sabes que crear aplicaciones seguras es crucial para proteger los datos de tus usuarios y mantener su confianza. Cuando se trata de crear API REST públicas, la seguridad es aún más importante, ya que se exponen los datos y la funcionalidad de tu aplicación al mundo exterior. En esta publicación de blog, analizaremos 5 mecanismos básicos de seguridad para ayudar a proteger tus API REST públicas y que alternativas puedes implementar en Azure.

1. Autenticación y Autorización

La autenticación es el proceso de verificar la identidad de un usuario o sistema que intenta acceder a tu API. La autorización, por otro lado, es el proceso de otorgar o denegar el acceso a recursos o acciones específicas en función de los permisos del usuario autenticado. Estos mecanismos son cruciales para garantizar que solo los usuarios autorizados puedan acceder a tu API y sus recursos.

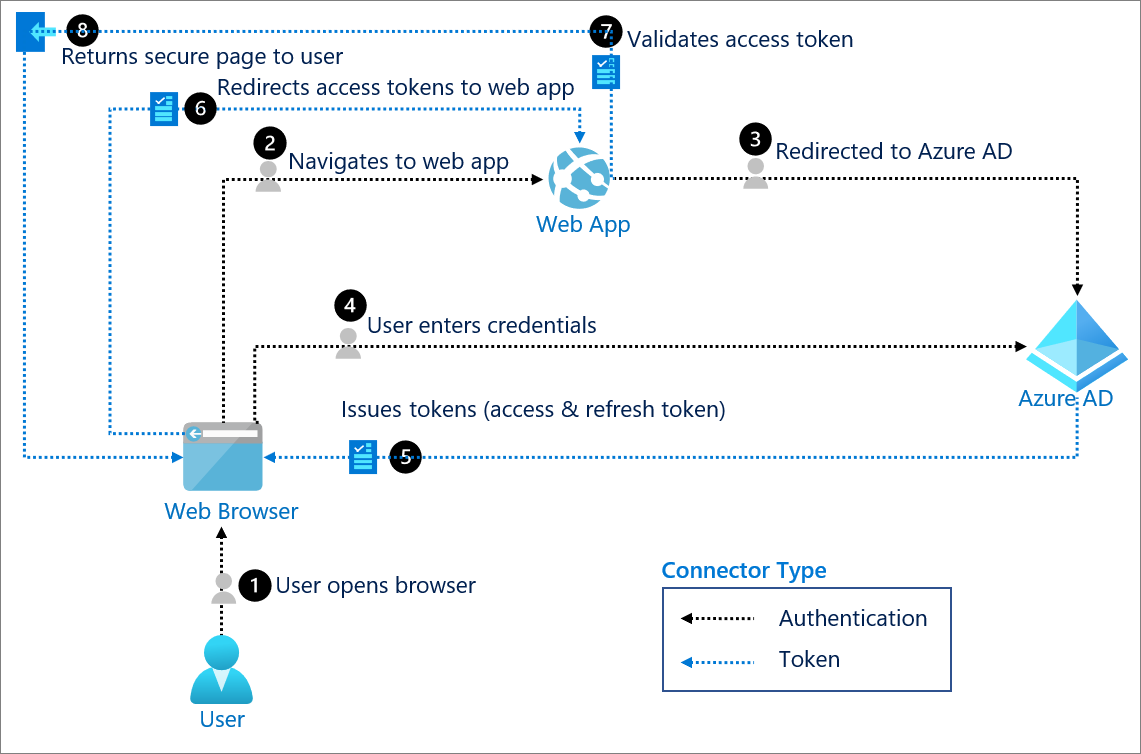

En Azure, puedes implementar la autenticación y la autorización mediante Azure Active Directory (AAD). AAD es un servicio de administración de acceso e identidad basado en la nube que te permite autenticar usuarios y aplicaciones, y administrar su acceso a recursos en Azure y otros servicios en la nube. Puedes usar AAD para crear cuentas de usuario, definir políticas de acceso y autenticar usuarios mediante una variedad de métodos de autenticación, incluidas contraseñas, autenticación multifactor e inicios de sesión sociales. Además puedes configurar flujos utilizando el protocolo OAuth2 para proteger el acceso a los recursos de tu aplicación, puedes configurar con diferentes tipos de cuentas, como cuentas de redes sociales (por ejemplo, Facebook), o cuentas locales que usan una dirección de correo electrónico y una contraseña para el inicio de sesión.

Escenario de aplicaciones modernas y su acceso a REST APIs con Azure AD. Fuente: Microsoft

2. Cifrado SSL/TLS

El cifrado SSL/TLS es un mecanismo de seguridad crítico que protege los datos transmitidos entre clientes y servidores. Cifra los datos en tránsito, evitando el acceso no autorizado o la manipulación. Es esencial para prevenir ataques de intermediarios y garantizar la confidencialidad e integridad de tus datos.

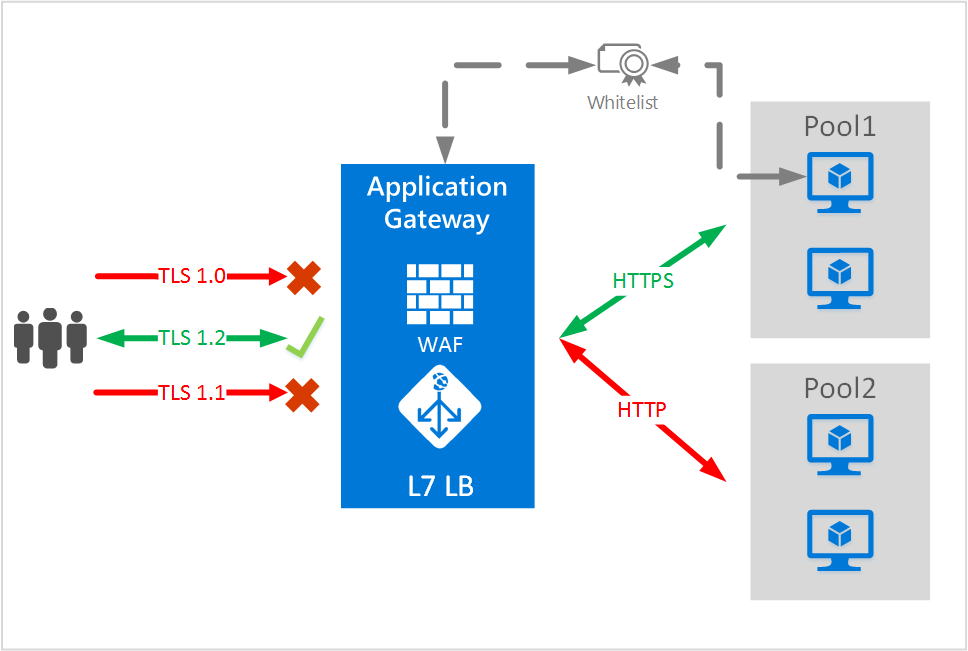

Azure proporciona compatibilidad integrada con SSL/TLS para todas las API que se ejecutan en Azure App Service y Azure Functions y que esten expuestas por medio de Azure Application Gateway y Azure API Management. Puedes configurar el cifrado SSL/TLS mediante un dominio personalizado o el dominio predeterminado proporcionado por Azure.

En este ejemplo las peticiones entran por un Application Gateway con TLS 1.2 activado, luego redirije el trafico a las instancias que hospedan nuestra REST API. Fuente: Microsoft

3. Validación de Datos de Entrada y Saneamiento

La validación y el saneamiento de entrada son fundamentales para proteger tu API contra las vulnerabilidades comunes de las aplicaciones web, como la inyección de SQL y las secuencias de comandos entre sitios (XSS). La validación de entrada es el proceso de verificar que los datos recibidos por tu API sean válidos y se ajusten al formato esperado. La sanitización de entrada implica la eliminación de caracteres o secuencias de comandos potencialmente maliciosos de los datos de entrada.

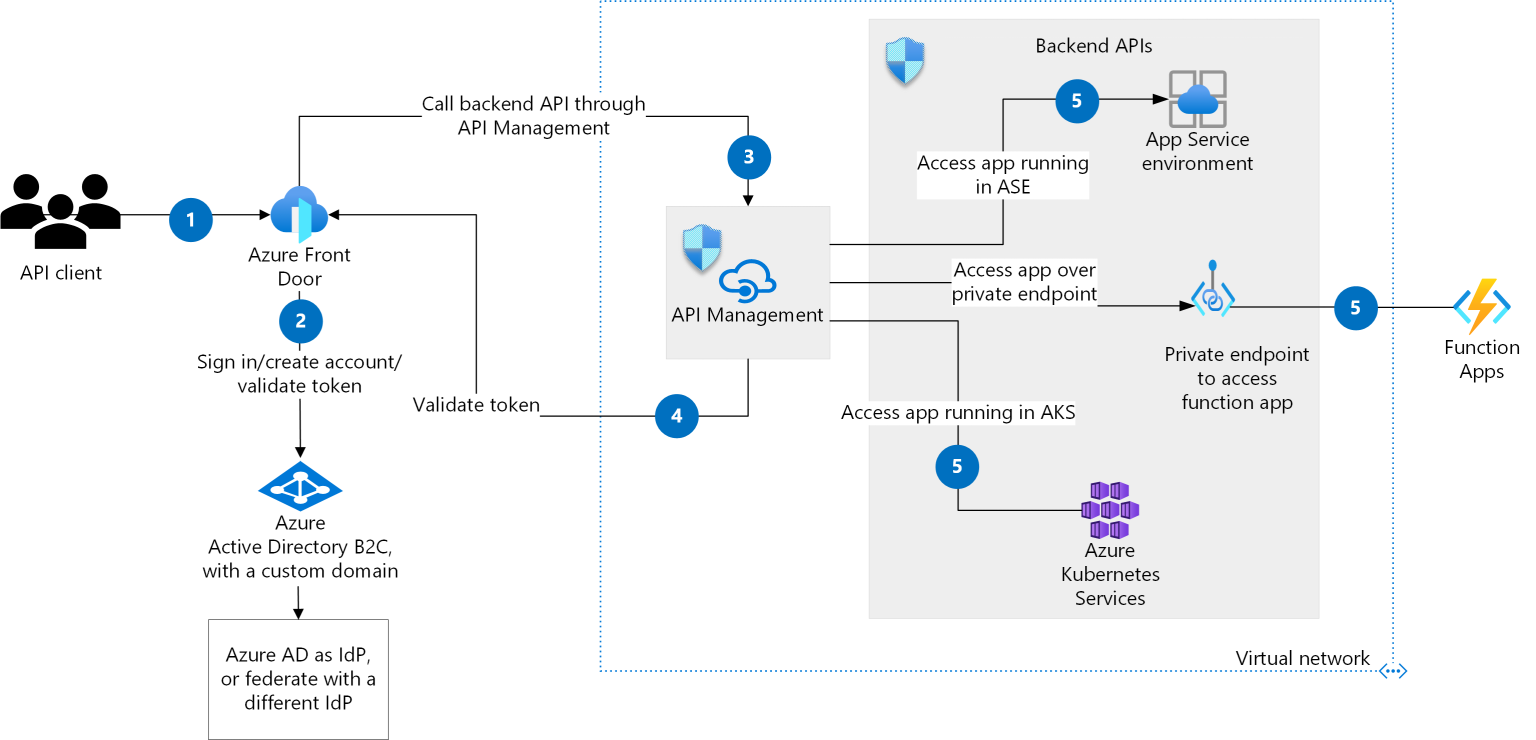

Si bien es recomendable que cuando desarrolles tu REST API tu código tenga este mecanismo, de igual forma puedes hacer uso de Azure para que se encargue de esto. Si expones tu REST API por medio de Azure API Management, este servicio incluye un firewall de aplicaciones web (WAF) que brinda protección contra las vulnerabilidades comunes de las aplicaciones web, incluidos los ataques de inyección SQL y XSS. El WAF realiza la validación y desinfección de entradas en las solicitudes entrantes, y puede personalizarse para adaptarse a tus requisitos de seguridad específicos.

4. Limitación de Peticiones

La limitación de la tasa de peticiones es el proceso de limitar la cantidad de solicitudes que se pueden realizar a tu API dentro de un período específico. Es esencial para prevenir ataques de denegación de servicio y garantizar la disponibilidad y el rendimiento de tu API. Esta limitación también puede ayudar a prevenir el abuso de la API y el acceso no autorizado a sus recursos.

Azure API Management incluye una funcionalidad de limitación de velocidad integrada que te permite establecer límites en la cantidad de solicitudes que se pueden realizar a tu API dentro de un período específico. Puedes configurar límites de velocidad según la dirección IP, la identidad del usuario u otros criterios personalizados.

Ejemplo de un arquitectura de referencia en donde un API Management protege instancias AKS y App Service que hospedan REST APIs. Fuente: Microsoft

5. Logging y Monitoreo

El logging y monitoreo son esenciales para detectar y responder a las amenazas de seguridad y otros problemas que pueden afectar la disponibilidad y el rendimiento de tu API. El logging te permite registrar información sobre solicitudes y respuestas de tu API, incluidos detalles como direcciones IP, agentes de usuario y códigos de respuesta. El monitoreo implica recopilar y analizar métricas y registros para identificar tendencias, anomalías y posibles amenazas a la seguridad.

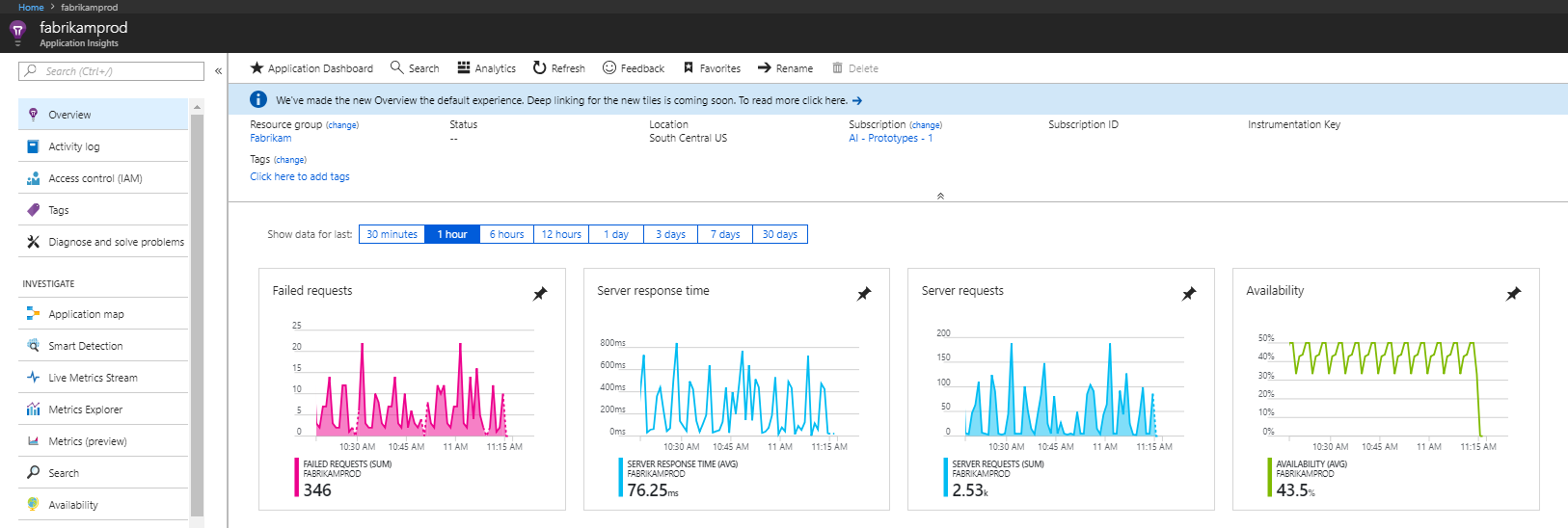

Azure proporciona varias herramientas para registrar y monitorear tu API, incluidos Azure Monitor y Azure Application Insights. Estas herramientas te permiten recopilar y analizar datos de telemetría de tu API, incluidas métricas de rendimiento, datos de registro y otros indicadores clave.

Ejemplo de un Dashboard de Application Insights, el cual puede ser personalizado en base a nuestras necesidades. Fuente: Microsoft

Conclusion

Implementar estos mecanismos básicos de seguridad es esencial para proteger nuestras API REST públicas de las amenazas de seguridad y garantizar la disponibilidad y el rendimiento de los servicios. Azure nos da acceso a una amplia gama de herramientas y servicios que pueden ayudarnos a implementar estos mecanismos y proteger nuestra API. Al aprovechar estas herramientas, podemos implementar soluciones de una manera mas rápida y eficiente.